Exploiter la puissance des solutions basées sur le cloud pour le développement électronique : Focus sur la protection de la propriété intellectuelle

Introduction

Dans le monde en constante évolution du développement électronique, les solutions basées sur le cloud deviennent de plus en plus prévalentes. Cette transition est motivée par le besoin d'une plus grande efficacité, évolutivité et accessibilité dans le processus de développement. Cependant, à mesure que nous nous dirigeons vers ces solutions numériques, un aspect critique qui requiert notre attention est la protection de la Propriété Intellectuelle (PI). La protection de la PI est cruciale dans le développement électronique car elle protège les innovations, les conceptions et les informations propriétaires. Elle encourage la créativité et favorise un avantage compétitif en empêchant l'utilisation ou la réplication non autorisée des produits ou processus uniques d'une entreprise. Sans une protection robuste de la PI, les entreprises risquent de perdre leur avantage sur le marché, des revenus potentiels et l'incitation à l'innovation future. Par conséquent, la protection de la PI constitue l'épine dorsale d'une industrie électronique prospère et compétitive.

Cet article explore l'intersection de la technologie cloud et de la protection de la PI dans le domaine du développement électronique. Il se penche sur les diverses facettes des solutions cloud, incluant leur application dans la Fabrication, l'Approvisionnement, la Planification des Besoins en Matériaux / Planification des Ressources d'Entreprise (MRP/ERP), la Gestion du Cycle de Vie des Produits (PLM) et la Gestion de la Chaîne d'Approvisionnement (SCM). Nous partageons également des études de cas concernant la protection de la PI dans les systèmes basés sur le cloud

Chaque section souligne l'importance de la protection de la PI dans son domaine respectif. Du basculement vers des solutions basées sur le cloud à leur mise en œuvre à divers stades du développement électronique, l'accent reste mis sur la sauvegarde de la propriété intellectuelle. Alors que nous naviguons à travers l'ère de la transformation numérique, comprendre comment tirer parti de la puissance du cloud tout en assurant une protection robuste de la PI est primordial.

Le passage aux solutions basées sur le cloud

L'industrie du développement électronique connaît un changement significatif vers des solutions basées sur le cloud. Cette transition est motivée par plusieurs raisons convaincantes et offre de nombreux avantages.

Premièrement, la Scalabilité est un avantage clé des solutions basées sur le cloud. À mesure que les entreprises se développent et que leurs besoins évoluent, les services cloud peuvent facilement s'adapter pour répondre à ces exigences. Cette flexibilité élimine le besoin de mises à niveau coûteuses de l'infrastructure ou de surdimensionnement des ressources.

Deuxièmement, les solutions cloud offrent une Flexibilité inégalée. Les équipes peuvent accéder aux données et aux outils de n'importe où, à tout moment, facilitant le travail à distance et la collaboration. Cette accessibilité est particulièrement bénéfique dans le monde du travail globalisé et de plus en plus mobile d'aujourd'hui.

Troisièmement, les solutions basées sur le cloud sont Économiques. Elles suppriment le besoin d'investissements initiaux importants en matériel et en logiciel. Au lieu de cela, les entreprises peuvent adopter un modèle de paiement à l'usage, transformant les dépenses en capital en dépenses opérationnelles. Ce modèle permet également une budgétisation prévisible, les entreprises ne payant que pour les ressources qu'elles utilisent.

Enfin, les solutions cloud offrent une Accessibilité Facile aux dernières technologies et outils. Les mises à jour et les nouvelles fonctionnalités sont déployées automatiquement, garantissant que les équipes ont toujours accès aux outils les plus récents pour leur travail de développement.

Solutions Cloud et Protection de la PI

Protéger la Propriété Intellectuelle (PI) tout en tirant parti des solutions basées sur le cloud est une préoccupation majeure. Le cloud offre de nombreux avantages, mais il présente également des défis uniques pour la protection de la PI. Cependant, avec les bonnes stratégies en place, il est possible d'exploiter la puissance du cloud sans compromettre la sécurité de la PI.

L'une des stratégies clés est le Cryptage. Le cryptage transforme les données en un format qui ne peut être lu qu'avec une clé de décryptage. En cryptant les données au repos et en transit, les entreprises peuvent s'assurer que leur PI sensible est illisible pour les utilisateurs non autorisés.

Une autre stratégie cruciale est le contrôle d'accès. Cela implique de définir qui peut accéder à quelles données et dans quelles conditions. Avec des mécanismes de contrôle d'accès robustes, les entreprises peuvent s'assurer que seul le personnel autorisé a accès aux IP sensibles. Cela aide non seulement à prévenir l'accès non autorisé, mais fournit également un historique d'audit clair de qui a accédé à quelles données et quand.

Le transfert sécurisé des données est un autre aspect important de la protection de la PI dans le cloud. Cela implique l'utilisation de protocoles sécurisés pour le transfert de données afin d'éviter l'interception pendant le transit.

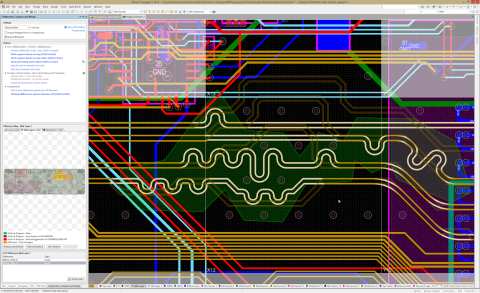

Lors de l'application de ces solutions à la production, nous avons un écosystème à considérer (figure 1), et les éléments à l'intérieur de cet écosystème bénéficient différemment des systèmes basés sur le cloud ainsi que des risques à gérer.

Figure 1 : Écosystème dans la production électronique à considérer dans les systèmes basés sur le cloud

Solutions Cloud dans la Fabrication

Les solutions basées sur le cloud révolutionnent les processus de fabrication. Elles offrent une gamme d'avantages, incluant la surveillance en temps réel, la maintenance prédictive et l'amélioration de la collaboration.

La surveillance en temps réel est l'un des principaux avantages des solutions cloud dans le secteur manufacturier. Grâce à la technologie cloud, les fabricants peuvent surveiller leurs chaînes de production en temps réel, en suivant tout, de la performance des machines à la qualité des produits. Cela permet une identification et une rectification immédiates des problèmes, réduisant les temps d'arrêt et améliorant l'efficacité.

La Maintenance Prédictive est un autre avantage significatif. Les solutions basées sur le cloud peuvent collecter et analyser d'énormes quantités de données provenant des équipements de fabrication. Ces données peuvent être utilisées pour prédire quand une machine est susceptible de tomber en panne, permettant ainsi de planifier la maintenance de manière proactive. Cela évite non seulement les temps d'arrêt inattendus, mais prolonge également la durée de vie des équipements.

Enfin, les solutions cloud facilitent la Collaboration Améliorée. Dans un environnement cloud, les données peuvent être accédées et partagées en temps réel entre différents emplacements. Cela permet aux équipes de collaborer plus efficacement, qu'elles travaillent sur la conception de produits, la planification de la production ou la résolution de problèmes.

Les solutions basées sur le cloud améliorent les processus de fabrication dans le développement électronique. La propriété intellectuelle est intégrale à la fabrication car ces processus contiennent des données et des échanges d'informations critiques pour la mission qui offrent un avantage concurrentiel aux innovateurs.

Les Solutions Cloud dans l'Approvisionnement

Les solutions basées sur le cloud transforment les processus d'approvisionnement dans le développement électronique. Elles offrent plusieurs avantages clés, incluant la gestion automatisée des fournisseurs, les analyses en temps réel et l'amélioration de la prise de décision.

Gestion Automatisée des Fournisseurs est un avantage significatif des solutions cloud. Cela permet l'automatisation de diverses tâches d'approvisionnement telles que la sélection des fournisseurs, la gestion des contrats et le traitement des commandes. Cela augmente non seulement l'efficacité mais réduit également le risque d'erreurs humaines, qui peuvent conduire à des violations de la propriété intellectuelle (IP). Avoir l'avantage compétitif de contrats d'approvisionnement optimaux, et les termes et conditions associés, est un facteur à considérer pour la protection de l'IP

Analytiques en Temps Réel est un autre avantage. Les solutions cloud peuvent collecter et analyser de vastes quantités de données d'approvisionnement en temps réel. Cela fournit des insights précieux sur la performance des fournisseurs, les tendances des prix et la dynamique du marché. Ces insights peuvent aider les entreprises à prendre des décisions éclairées qui protègent leur IP, notamment en ce qui concerne la compétitivité des coûts.

Les solutions cloud améliorent la Prise de Décision. Avec l'accès à des données et des analyses en temps réel, les entreprises peuvent prendre des décisions plus rapides et mieux informées. Cela est particulièrement important en ce qui concerne la protection de l'IP. Par exemple, les entreprises peuvent identifier les fournisseurs et les conditions contractuelles optimales, nécessitant la mise en place de mesures robustes de protection de l'IP et la priorisation de leurs contrats par rapport aux autres.

Les solutions basées sur le cloud contribuent également à l'optimisation des processus d'approvisionnement. En automatisant la gestion des fournisseurs, en fournissant des analyses en temps réel et en améliorant la prise de décision, elles aident les entreprises à protéger leur précieuse propriété intellectuelle tout en améliorant l'efficacité et en réduisant les coûts.

Solutions Cloud dans la GPAO/PGI

Les solutions basées sur le cloud jouent un rôle transformateur dans la Planification des Besoins en Matériaux (MRP) et la Planification des Ressources d'Entreprise (ERP).

La gestion améliorée des inventaires est un avantage significatif des systèmes MRP et ERP basés sur le cloud. Ces solutions offrent une visibilité en temps réel sur les niveaux d'inventaire, aidant à prévenir les surstocks ou les ruptures de stock. Cela optimise non seulement les coûts d'inventaire mais protège également la propriété intellectuelle en s'assurant que les composants propriétaires ne sont pas laissés vulnérables en stockage ou en exposant des pénuries d'inventaire et en donnant des insights à un concurrent.

La prévision de la demande est un autre domaine où les solutions cloud excellent. En analysant les données historiques de ventes et les tendances du marché, ces systèmes peuvent prédire avec précision la demande future. Cela permet aux entreprises de planifier les calendriers de production et de gérer efficacement les ressources, réduisant le risque de fuite de propriété intellectuelle à travers des processus de production précipités ou mal planifiés.

Les solutions MRP et ERP basées sur le cloud offrent une Intégration Transparente avec d'autres processus d'affaires. Elles peuvent être facilement connectées à d'autres systèmes tels que l'approvisionnement, la fabrication et les ventes. Cette approche intégrée assure que tous les processus sont alignés, améliorant l'efficacité et protégeant la PI tout au long du cycle de vie du produit.

Solutions Cloud dans la Gestion du Cycle de Vie des Produits (PLM)

La protection de la Propriété Intellectuelle (PI) dans la gestion du cycle de vie des produits basée sur le cloud fait face à plusieurs défis :

La Sécurité des Données et la Confidentialité sont un avantage clé des systèmes PLM basés sur le cloud. Ces solutions assurent la sécurité des informations sensibles liées aux produits, ce qui est vital dans le PLM. Cela optimise non seulement la sécurité des données, mais protège également la PI en s'assurant que les informations sensibles ne sont pas laissées vulnérables dans le cloud ou exposées à un accès non autorisé.

Le Modèle de Responsabilité Partagée est une autre caractéristique où les solutions cloud brillent. Dans un environnement cloud, le fournisseur de services et l'utilisateur partagent la responsabilité de maintenir la sécurité. Ce modèle partagé peut parfois conduire à la confusion sur qui est responsable de quoi, laissant potentiellement des lacunes dans la sécurité. Cependant, avec une délimitation claire des responsabilités, ce modèle peut efficacement protéger la PI dans le cloud.

Souveraineté des données et juridiction posent des défis uniques dans le cloud. Différents pays et régions ont des lois et réglementations variées concernant la confidentialité des données, les transferts transfrontaliers de données et l'accès aux données par les agences gouvernementales. Les solutions PLM basées sur le cloud naviguent à travers ces différences pour protéger la PI dans le cloud.

La conformité avec diverses normes et réglementations industrielles est un autre avantage significatif des systèmes PLM basés sur le cloud. Assurer la conformité peut prévenir les problèmes légaux et les pénalités, protégeant ainsi davantage la PI.

Le Risque de Fuite de Données est toujours présent dans le cloud, ce qui peut conduire à un accès non autorisé à des PI sensibles. Cependant, les solutions PLM basées sur le cloud sont conçues pour minimiser ce risque et protéger les informations sensibles.

Lorsque les données sont stockées dans le cloud, les entreprises peuvent sentir qu'elles ont un Contrôle Limité sur les Données, ce qui peut être préoccupant lorsqu'il s'agit de PI sensibles. Cependant, les solutions PLM basées sur le cloud offrent des mécanismes de contrôle robustes pour atténuer ces préoccupations.

Performance & Latence peuvent impacter l'efficacité des processus PLM. Toute latence ou temps d'arrêt peut perturber les opérations et potentiellement exposer des données sensibles. Cependant, les solutions PLM basées sur le cloud sont conçues pour optimiser la performance et minimiser la latence, assurant ainsi des opérations fluides et la protection de la PI.

Relever ces défis nécessite une approche globale qui inclut le choix d'un fournisseur de services cloud fiable, la mise en œuvre de mesures de sécurité robustes et le suivi régulier et la mise à jour du système selon les besoins. Cette approche intégrée assure que tous les processus sont alignés, améliorant l'efficacité et protégeant la propriété intellectuelle (PI) tout au long du cycle de vie du produit.

Solutions Cloud dans la Gestion de la Chaîne d'Approvisionnement (SCM)

Visibilité Améliorée est un avantage clé des SCM basées sur le cloud. Ces solutions fournissent une visibilité de bout en bout de la chaîne d'approvisionnement, de l'approvisionnement et la production à la distribution et la livraison au client. Cette transparence aide les entreprises à surveiller et contrôler leurs chaînes d'approvisionnement plus efficacement, protégeant leur PI contre les menaces potentielles.

Suivi en Temps Réel est un autre avantage significatif. Les solutions cloud permettent le suivi en temps réel des biens tout au long de la chaîne d'approvisionnement. Cela permet aux entreprises d'identifier et de résoudre tout problème rapidement, réduisant le risque de vol ou de fuite de PI.

Enfin, la SCM basée sur le cloud offre une Gestion des Risques améliorée. En fournissant des données et des analyses en temps réel, ces solutions aident les entreprises à identifier et à atténuer les risques dans leurs chaînes d'approvisionnement. Cela inclut les risques liés à la PI, comme l'accès non autorisé à des informations propriétaires ou la violation des droits de PI.

Étude de Cas 1 : Protection de la Propriété Intellectuelle chez Yahoo

En mai 2022, Yahoo a été confronté à un défi important pour protéger sa propriété intellectuelle (PI). Un ancien employé aurait volé des PI précieuses après avoir reçu une offre d'emploi de The Trade Desk, un concurrent direct de la branche technologie publicitaire de Yahoo.

Détails de l'incident :L'employé aurait téléchargé environ 570 000 pages de code source propriétaire, d'algorithmes de placement publicitaire, de documents stratégiques internes, et plus encore1. Cet incident souligne le risque de fuite de données dans le cloud, qui peut conduire à un accès non autorisé à des PI sensibles.

Conséquences :L'incident d'exfiltration de données a conduit à une poursuite civile. Bien que Yahoo ait pu émettre une injonction de cessation et d'abstention quelques semaines après l'événement, les données avaient déjà quitté leur environnement.

Étude de cas 2 : Protection des systèmes basés sur le cloud chez SolarWinds

En 2020, SolarWinds, une importante société de logiciels fournissant des outils de gestion de système pour la surveillance des réseaux et des infrastructures, a été confrontée à une importante brèche de cybersécurité. Cet événement, connu sous le nom de piratage de SolarWinds, est l'une des plus grandes brèches de cybersécurité du 21e siècle.

Détails de l'incident :Des pirates informatiques, identifiés comme un groupe connu sous le nom de Nobelium par Microsoft, ont ciblé SolarWinds en déployant un code malveillant dans son logiciel de surveillance et de gestion informatique Orion. Ce logiciel était utilisé par des milliers d'entreprises et d'agences gouvernementales dans le monde entier. Les pirates ont réussi à accéder aux réseaux, systèmes et données de milliers de clients de SolarWinds.

Conséquences :Le piratage a déclenché un incident de chaîne d'approvisionnement beaucoup plus large qui a affecté des milliers d'organisations, y compris le gouvernement américain. Plus de 30 000 organisations publiques et privées utilisent le système de gestion de réseau Orion pour gérer leurs ressources informatiques. En conséquence, le piratage a compromis les données, réseaux et systèmes de milliers de personnes lorsque SolarWinds a involontairement livré le logiciel malveillant de porte dérobée comme une mise à jour du logiciel Orion.

Ces études de cas soulignent l'importance de stratégies robustes de protection des systèmes basés sur le cloud à l'ère du cloud computing et du fort taux de rotation des emplois. Cela sert de rappel aux organisations pour investir adéquatement dans la gestion des risques internes et pour avoir un plan de réponse formel en place.

Meilleures pratiques

Sécuriser la PI dans un environnement cloud est crucial et implique plusieurs bonnes pratiques pour optimiser les avantages et réduire les risques des solutions basées sur le cloud (figure 2) :

Figure 2 : Bonnes pratiques dans la protection de la PI basée sur le Cloud

Comprendre la Responsabilité Partagée : Tous les principaux fournisseurs de services cloud suivent un modèle de responsabilité partagée en ce qui concerne la sécurité du cloud. Alors que certains aspects de la sécurité sont gérés par le fournisseur de services, il est attendu des clients qu'ils activent la sécurité au niveau de l'infrastructure et de l'application.

Sécuriser le Périmètre : Empêcher les services d'accepter le trafic entrant directement depuis des IP externes à moins qu'un équilibreur de charge ou un ingress ne soit attaché.

Surveiller les Mauvaises Configurations : Surveillez régulièrement votre environnement cloud pour toute mauvaise configuration susceptible de conduire à des vulnérabilités de sécurité.

Utiliser la Gestion des Identités et des Accès (IAM) : Mettez en œuvre l'IAM pour contrôler qui peut accéder à vos ressources et les actions qu'ils peuvent effectuer.

Mettre en Œuvre des Politiques de Sécurité Cloud : Établissez et appliquez des politiques de sécurité cloud au sein de votre organisation.

Chiffrer Vos Données : Utilisez des techniques de chiffrement pour les données au repos et en transit afin de protéger vos informations sensibles.

Mettre en Œuvre une Approche de Confiance Zéro : Ne faites confiance à personne et vérifiez tout. Cette approche aide à protéger votre environnement cloud contre les menaces externes et internes.

Utilisez la gestion des journaux et la surveillance continue : Surveillez et analysez régulièrement les journaux pour détecter toute activité inhabituelle ou suspecte.

Effectuez des tests de pénétration : Testez régulièrement les mesures de sécurité de votre environnement cloud pour identifier toute vulnérabilité.

Respectez les exigences de conformité : Assurez-vous que votre environnement cloud respecte toutes les normes et réglementations industrielles pertinentes.

Mettez en œuvre un plan de réponse aux incidents : Ayez un plan en place pour répondre rapidement et efficacement à tout incident de sécurité.

Conclusion

L'avènement des solutions basées sur le cloud a indéniablement révolutionné l'industrie du développement électronique, offrant une évolutivité, une flexibilité, un rapport qualité-prix et une accessibilité sans précédent. Cependant, le passage au cloud apporte également des défis significatifs dans la protection de la Propriété Intellectuelle, un atout crucial qui favorise l'innovation et l'avantage concurrentiel.

De la fabrication à l'approvisionnement, en passant par MRP/ERP, PLM et SCM, chaque facette du développement électronique peut grandement bénéficier des solutions cloud, à condition que des mesures robustes de protection de la PI soient en place. Des stratégies telles que le chiffrement, le contrôle d'accès, le transfert sécurisé des données et la surveillance continue sont primordiales pour assurer la sécurité de la PI dans le cloud.

De plus, les études de cas de Yahoo et SolarWinds servent de puissants rappels de l'importance de stratégies robustes de protection des systèmes basés sur le cloud, particulièrement dans une ère de forte rotation des emplois.

Alors que le cloud offre un potentiel immense pour l'efficacité et la croissance dans le développement électronique, il est tout aussi crucial de naviguer ses défis et d'assurer une protection robuste de la propriété intellectuelle. À mesure que nous continuons à embrasser la transformation numérique, la capacité à exploiter la puissance du cloud tout en protégeant la propriété intellectuelle sera la clé pour prospérer dans le paysage compétitif du développement électronique.